نشرت وكالة الأمن القومي الأمريكية (NSA) الأسبوع الماضي تقييمًا أمنيًا ودليلًا إرشاديًا حول كيفية اختيار تطبيق مكالمات الفيديو المناسب عند العمل من المنزل والتي شملت معظم التطبيقات الموجودة الآن مثل: Zoom وسلاك وسيجنال وسكايب وغيرها.

كيف يمكنك اختيار تطبيق مكالمات الفيديو الموثوق وفقًا لوكالة الأمن القومي الأمريكي؟

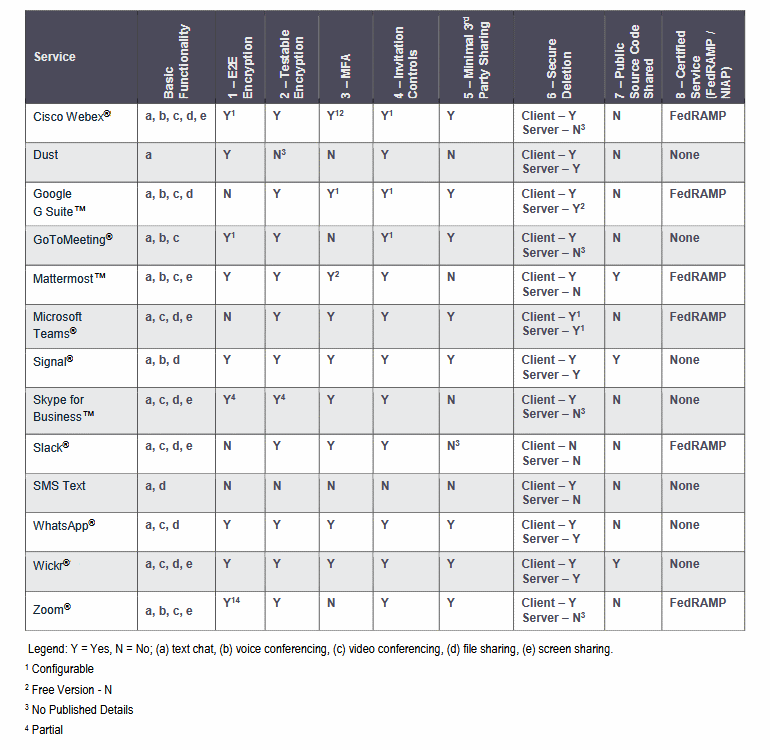

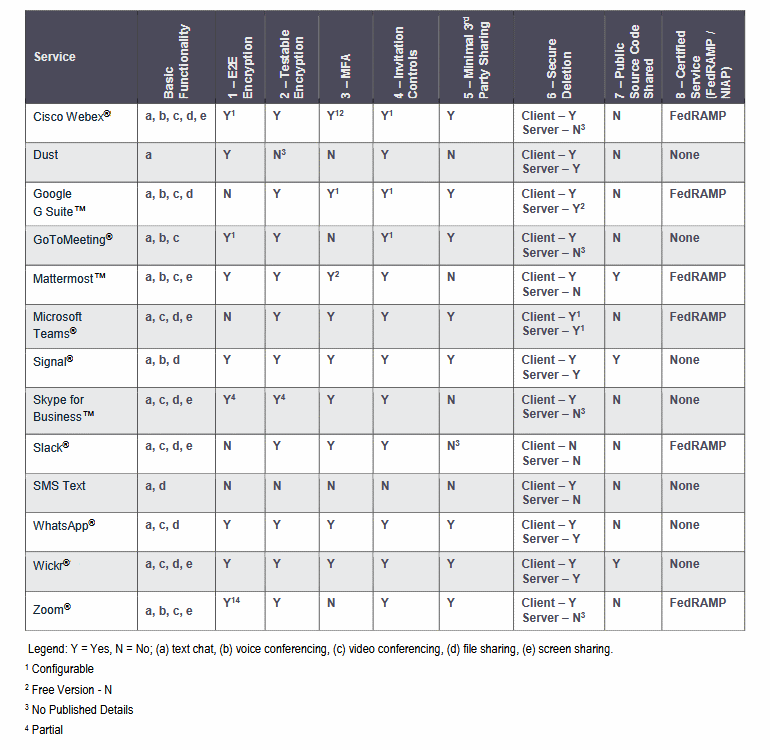

يحتوي الدليل على قائمة بمعايير الأمان التي تأمل وكالة الأمن القومي أن تأخذها الشركات في الاعتبار عند اختيار الأداة أو الخدمة التي تعتمد عليها عند العمل عن بُعد، وهذا التقييم ليس مخصصًا فقط للحكومة الأمريكية والكيانات العسكرية ولكنه موجه أيضا لشركات القطاع الخاص والمستخدمين العاديين.

وقد نُشر هذا التقييم بسبب انتشار فيروس كورونا (COVID-19)، والذي أدى إلى عمل العديد من موظفي القطاع الخاص والعاملين الحكوميين والأفراد العسكريين من المنزل وزيادة اعتمادهم بشكل متزايد على أدوات وتطبيقات العمل عن بُعد وأولها تطبيقات مكالمات الفيديو.

وتهدف مبادرة وكالة الأمن القومي إلى إعطاء المنظمات العسكرية والعامة والخاصة نظرة عامة على جميع ميزات هذه الأدوات حتى لا يتخذ مسئولو تقنية المعلومات في الشركات قرارات خاطئة فيما يخص اختيار تطبيق مكالمات الفيديو المناسب.

وفقًا لتقييم وكالة الأمن القومي، يجب على التطبيق أو الخدمة أن تُجيب على الأسئلة الأساسية التالية:

هل تُطبق الخدمة تقنية التشفير من طرف إلى طرف (E2E)؟

هل يستخدم تشفير E2E معايير تشفير قوية ومعروفة وقابلة للاختبار؟

هل ميزة المصادقة الثنائية متاحة في الخدمة أو التطبيق؟

هل يمكن للمستخدمين رؤية من يتصل بجلسات الفيديو والتحكم فيه؟

هل يشارك مطور الخدمة أو التطبيق البيانات مع الجهات الخارجية؟

هل يمتلك المستخدمون القدرة على حذف البيانات بشكل آمن من الخدمة وخوادمها حسب الحاجة؟

هل شفرة تطوير التطبيق مفتوح المصدر؟

هل الخدمة معتمدة من FedRAMP للاستخدام الرسمي للحكومة الأمريكية؟

كما هو واضح في الجدول السابق، نجد أن تطبيق (زووم) Zoom قد احتل المرتبة الأخيرة في جدول التقييم وذلك للثغرات الأمنية وانتهاكات الخصوصية التي ظهرت في التطبيق والتي أدت لموجة من الهجوم على التطبيق من المستخدمين.

وبالرغم من توفير التطبيق لبعض الحلول القوية ميزتها عن باقي التطبيق مثل: إمكانية مشاركة ما يصل إلى 100 شخص في مكالمة فيديو جماعية واحدة، إلا أن الثغرات الأمنية التي ظهرت بالإضافة إلى كشف ادعاء الشركة لاستخدام تقنية التشفير (من طرف إلى طرف) كانت سببًا رئيسيًا في وجوده في أسفل الترتيب.

ويمثل هذا التقييم أيضًا النسخة الأمنية الثانية التي تُصدرها وكالة الأمن القومي، حيث نشرت سابقًا إرشادات وقائمة بأكثر نقاط الضعف الأمنية شيوعًا والتي يستخدمها المتسللين للوصول عن بعد إلى خادم الويب والمعروفة بهجوم Web Shell.

كيف يمكنك اختيار تطبيق مكالمات الفيديو الموثوق وفقًا لوكالة الأمن القومي الأمريكي؟

يحتوي الدليل على قائمة بمعايير الأمان التي تأمل وكالة الأمن القومي أن تأخذها الشركات في الاعتبار عند اختيار الأداة أو الخدمة التي تعتمد عليها عند العمل عن بُعد، وهذا التقييم ليس مخصصًا فقط للحكومة الأمريكية والكيانات العسكرية ولكنه موجه أيضا لشركات القطاع الخاص والمستخدمين العاديين.

وقد نُشر هذا التقييم بسبب انتشار فيروس كورونا (COVID-19)، والذي أدى إلى عمل العديد من موظفي القطاع الخاص والعاملين الحكوميين والأفراد العسكريين من المنزل وزيادة اعتمادهم بشكل متزايد على أدوات وتطبيقات العمل عن بُعد وأولها تطبيقات مكالمات الفيديو.

وتهدف مبادرة وكالة الأمن القومي إلى إعطاء المنظمات العسكرية والعامة والخاصة نظرة عامة على جميع ميزات هذه الأدوات حتى لا يتخذ مسئولو تقنية المعلومات في الشركات قرارات خاطئة فيما يخص اختيار تطبيق مكالمات الفيديو المناسب.

وفقًا لتقييم وكالة الأمن القومي، يجب على التطبيق أو الخدمة أن تُجيب على الأسئلة الأساسية التالية:

هل تُطبق الخدمة تقنية التشفير من طرف إلى طرف (E2E)؟

هل يستخدم تشفير E2E معايير تشفير قوية ومعروفة وقابلة للاختبار؟

هل ميزة المصادقة الثنائية متاحة في الخدمة أو التطبيق؟

هل يمكن للمستخدمين رؤية من يتصل بجلسات الفيديو والتحكم فيه؟

هل يشارك مطور الخدمة أو التطبيق البيانات مع الجهات الخارجية؟

هل يمتلك المستخدمون القدرة على حذف البيانات بشكل آمن من الخدمة وخوادمها حسب الحاجة؟

هل شفرة تطوير التطبيق مفتوح المصدر؟

هل الخدمة معتمدة من FedRAMP للاستخدام الرسمي للحكومة الأمريكية؟

كما هو واضح في الجدول السابق، نجد أن تطبيق (زووم) Zoom قد احتل المرتبة الأخيرة في جدول التقييم وذلك للثغرات الأمنية وانتهاكات الخصوصية التي ظهرت في التطبيق والتي أدت لموجة من الهجوم على التطبيق من المستخدمين.

وبالرغم من توفير التطبيق لبعض الحلول القوية ميزتها عن باقي التطبيق مثل: إمكانية مشاركة ما يصل إلى 100 شخص في مكالمة فيديو جماعية واحدة، إلا أن الثغرات الأمنية التي ظهرت بالإضافة إلى كشف ادعاء الشركة لاستخدام تقنية التشفير (من طرف إلى طرف) كانت سببًا رئيسيًا في وجوده في أسفل الترتيب.

ويمثل هذا التقييم أيضًا النسخة الأمنية الثانية التي تُصدرها وكالة الأمن القومي، حيث نشرت سابقًا إرشادات وقائمة بأكثر نقاط الضعف الأمنية شيوعًا والتي يستخدمها المتسللين للوصول عن بعد إلى خادم الويب والمعروفة بهجوم Web Shell.